NAT de Saída

Data de criação: 16/01/2013

Última alteração: 23/11/2016

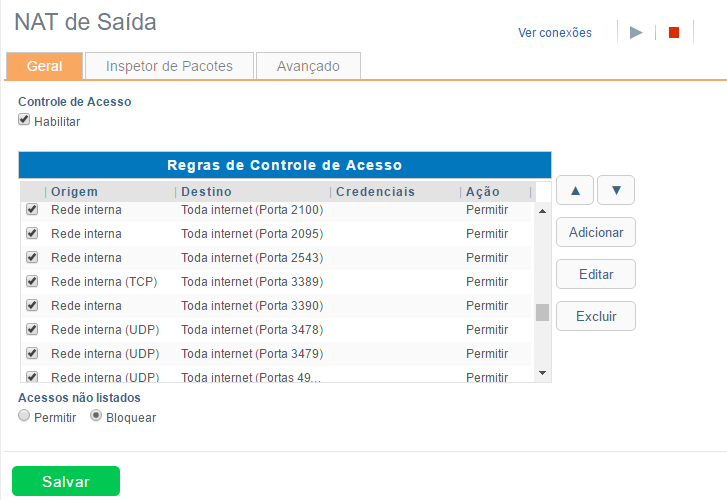

Guia Geral:

Controle de Acesso: O Controle de Acesso é uma função típica dos serviços Proxy Transparente.

Este controle possibilita ao administrador da rede permitir ou proibir as estações da rede acessar ou não a um determinado programa.

Para consultar as conexões ativas, basta clicar no menu Ver conexões.

Por padrão, o Winconnection X permite que todas as estações tenham acesso a todos os programas. Como o serviço Proxy Transparente deixa a estação como "conectada diretamente à internet", o administrador da rede pode impedir que determinadas estações acessem determinados programas ou serviços.

É possível criar uma Rede de Acesso para determinar quais usuários farão parte do bloqueio da regra criada no Controle de Acesso.

Um exemplo clássico é proibir a utilização do Tor, Ultrasurf e Kazaa e outros aplicativos na rede que usam os serviços Proxy Transparente, através de regras no Controle de Acesso.

- Permitir apenas os casos abaixo: Quando o administrador cria a regra, pode permitir o acesso ao serviço somente para os casos digitados no campo logo abaixo. Esta opção pode ser utilizada quando o administrador não quer que os usuários fiquem conectados diretamente à internet, via Proxy Transparente e/ouSocks 5. Porém, existe aplicativo específico na estação que exige um dos serviços acima para funcionar corretamente. Neste caso, ele permite um usuário, uma faixa de usuários ou uma faixa de portas para acesso externo do aplicativo que deseja usar.

- Proibir os casos abaixo: Esta opção pode ser usada quando o administrador não quer permitir que determinados usuários ou uma faixa de usuários ou até uma porta acesse a rede externa.

A configuração do Proxy Transparente nas estações está descrita no tópico Configuração do Proxy Transparente nas estações.

Ao adicionar ou editar uma regra de controle de acesso, será aberto um assistente com dois passos de configuração:

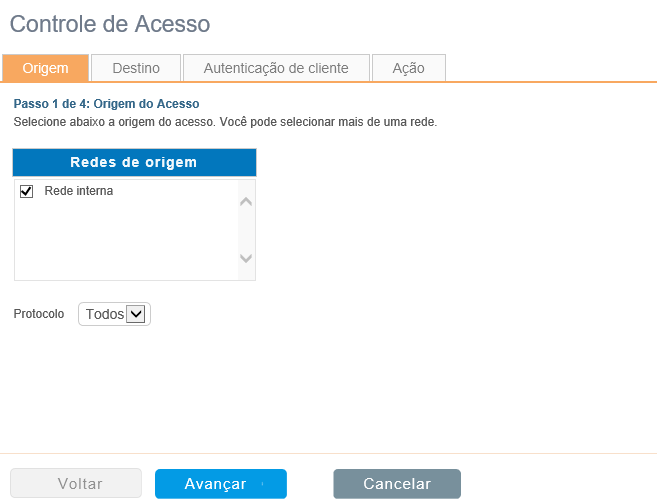

- Passo1 - Origem:

- Origem do Acesso: Nesse campo, é necessário definir uma ou mais redes que será a origem do acesso. É possível definir mais do que uma rede.

- Protocolo: Defina qual o protocolo será utilizado nesta regra. Se o protocolo escolhido for Todos, a porta de destino escolhida não será levada em consideração.

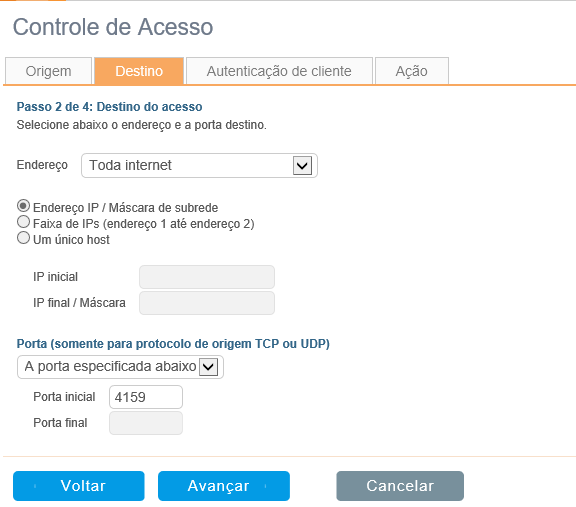

- Passo 2 - Destino do acesso:

- Endereço: Neste campo, é necessário definir o endereço do destino.

- Porta (somente para protocolo de origem TCP ou UDP): Neste campo, é necessário definir a porta do destino.

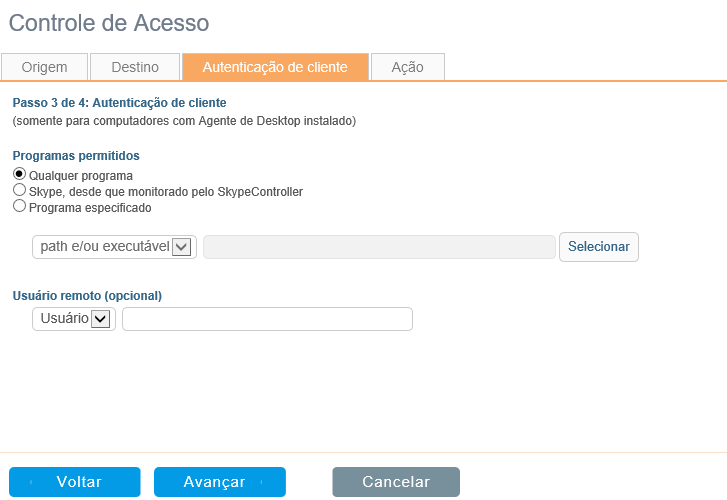

- Passo 3 - Autenticação de cliente:

Esse passo é destinado somente para os computadores com o Agente WTM para Winconnection instalado.

- Programas permitidos:

- Qualquer programa: Permite a conexão de qualquer programa.

- Skype, desde que monitorado pelo SkypeController: Ao habilitar esta opção, será permitido o uso do Skype somente de maneira monitorada. Somente as estações que tiverem o Agente WTM para Winconnection instalado conseguirá acessar o Skype.

- Programa especificado: permitir que um programa se conecte na internet cadastrando uma descrição (exemplo: "Firefox") ou um caminho (exemplo: C:\Program Files (x86)\Mozilla Firefox\firefox.exe).

- Usuário Remoto: Permitir o acesso somente para um determinado usuário.

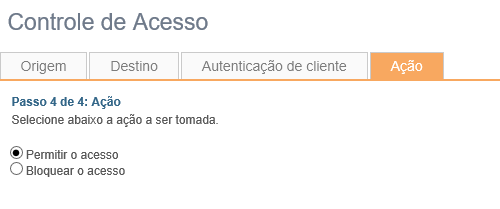

- Passo 4: Ação:

Neste passo, o administrador da rede deve definir se o acesso da regra que está sendo criado será permitido ou bloqueado.

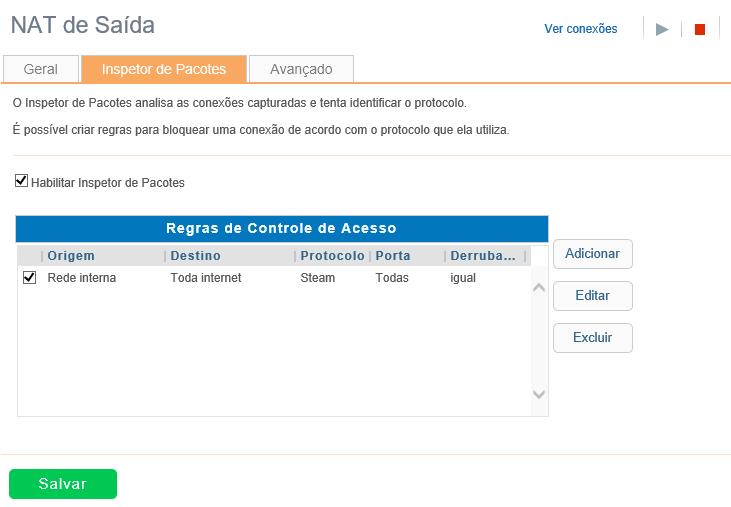

Guia Inspetor de Pacotes:

Para garantir maior segurança, os pacotes que trafegam para a internet podem ser analisados e o protocolo identificado. Assim o controle dos pacotes de dados é feito não só por portas de origem e destino mas pelo protocolo efetivamente utilizado. Com isso, o Winconnection evita que o usuário tente burlar as regras de saída usando, por exemplo, o protocolo HTTP em porta diferente da porta padrão.

Nesta guia é possível habilitar a "Inspeção de Pacotes". Com base nas regras criadas, o Inspetor de Pacotes pode derrubar conexões dependendo do seu protocolo.

É possível criar uma rede de acesso para determinar quais usuários farão parte da Inspeção de Pacotes.

Para criar uma regra, basta clicar no botão "Adicionar".

É possível derrubar a conexão se o protocolo for igual ao mencionado na regra (habilitando a opção “Bloquear se o protocolo for igual”) ou se o protocolo for diferente da regra (habilitando a opção “Bloquear se o protocolo for diferente”).

Veja um exemplo de configuração de uma regra de inspeção de pacotes na imagem a seguir:

Guia Avançado:

- Máscara de rede do compartilhamento: aqui o administrador pode definir a máscara de rede do compartilhamento da internet.

- Salvar LOG em “LOGS/TPROXY.LOG”: O arquivo em bloco de notas (TPROXY.LOG) será criado no diretório C:\ProgramData\Winco\WinconnectionX\logs e conterá todas as informações referentes a este serviço.